Не смог удержаться, что бы не скопировать данную статью про взлом Wi-Fi сети с помощью Ubuntu Linux. Статья действительно интересная (и полезная). Теперь очень хочется найти ноутбук, установить туда Ubuntu и воспользоваться инструкцией в ближайшем кафе с бесплатным Wi-Fi.

Все манипуляции проводились с нетбука под управлением Ubuntu 12.04 (использование версии не ниже 11.04, позволить избежать мороки с ручной установкой зависимостей при установке софта).

Многие ли из Вас задумывались о безопасноти своей сети или WI-FI точки? Надежно? Уверены? А как проверить? Об этом мы сегодня и поговорим.

Дело в том, что я тоже серьезно задумался над безопасностью своей сети, и, дабы предотвратить проникновение в нее через беспроводной интерфейс, решил проверить надежность выбранного мной пароля. Для опытов я сначала поставил WEP-шифрование и не самый мудреный пароль.

Итак, Дано:

- Wi-Fi сеть-жертва

- Набор утилит

- Сетевая карта(wi-fi)

Цель: Заполучить доступ к запароленной сети.

Подготовимся. Первое, что нам понадобится - утилита "iw" (она идет искаропки) и пакет утилит "aircrack-ng". Скачиваем, устанавливаем.

Оределим имя нашего беспроводного интерфейса:

sudo iwconfig

Обычно это wlan0, но может быть и eth1 и ath1.

Теперь просканируем пространсво в поисках сети-жертвы:

sudo iwlist scanning

Нам выпадет список сетей с обширной информацией о каждой. Ищем нужную сеть (в моем случае "Snow"), смотрим включен ли у сети запрос пароля, если да - то смотрим метод шифрования (если в описании сети нет упоминания о AES, TSKIP, WPA2 и прочих, значит она использует шифрование WEP).

Из всей информации нам понадобится номер канала вещания [channel 1...13] и Address [**:**:**:**:**:**].

Переходим к главному, но не торопимся, сначала нам нужно остановить все сетевые сервисы, которые могут помешать. Какие именно, мы можем проверить командой:

sudo airmon-ng check

Обычно выхлоп бывает такой:

PID Name 568 avahi-daemon 569 NetworkManager 571 avahi-daemon 628 wpa_supplicant

Останавливаем сервисы:

sudo stop network-manager

sudo stop avahi-daemon

sudo killall wpa_supplicant

Обычно этого бывает достаточно. Теперь поднимаем интерфейс с именем mon0:

sudo airmon-ng start wlan0

Вместо wlan0 должно быть имя вашего интерфейса.

Подготовка закончена! Переходим непосредственно к взлому. Открываем новый терминал (или вкладку), запускаем наш монитор:

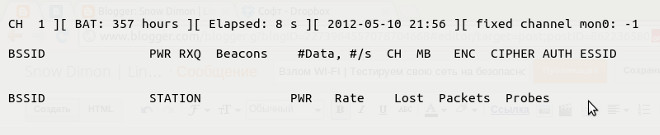

sudo airodump-ng --channel Х -w wep -i --bssid **:**:**:**:**:** mon0

Где вместо Х - номер канала вещания сети, а имя bssid - то, которое мы запомнили в самом начале.

У нас запустился монитор, который нам показывает много инфы о запрашиваемой сети. Но нам нужны только поля:

- STATION - тут отображаются адреса подключенных к данной сети устройств

- Packets - тут отбражается количество перехваченных нами пакетов

Для общего развития:

- PWR - мощность сигнала

- Lost - количество потерянных пакетов

- Probes - количество попыток подключения

Также привлечет к себе наше внимание графа Beacons, в которой постоянно будут мелькать числа - это мусорные пакеты, их отсылает роутер для своего обнаружения. Не обращаем внимания.

Итак, наш монитор работает, сеть вещает, но подключенных устройств не наблюдается - пичалька. ![]() Ждем (я, как владелец сети, подключаюсь к ней с другого устройства).

Ждем (я, как владелец сети, подключаюсь к ней с другого устройства).

Вуаля! Монитор покажет, что устройство законнектилось и циферки в графе Packets побегут на возрастание. Сколько пакетов нужно набрать? В теории от 20000 до 150000. Я попил чаю, перекурил и вернулся к нетбуку - тем временем у меня набралось около 100000 пакетов.

Отлично, теперь направим данные из дампа обратно в роутер и посмотрим, какая комбинация подойдет. Открываем новый терминал (вкладку) и пишем:

sudo aircrack-ng -a 1 -0 wep-01.ivs

Крекер весело переберет ключи. Если ни один не подошел, то он нам сообщит об этом и предложит подкопить еще пакетов. Если же ключ будет найден, то на экране появится красная надпись:

KEY_FOUND [**:**:**:**:**:**]

Это и есть наш заветный ключ, просто он отображается в шестнадцатиричном виде.

Записываем\копируем наш ключ, запускаем network manager:

sudo start network-manager

Ищем нашу сеть в выпадающем меню(как обычно) и пробуем подключиться, когда система спросит у нас пароль - скопируем туда найденную комбинацию, убрав двоеточия.

Хоть пароль я задал и не совсем простой, но на взлом у меня ушло вместе с ожиданием не более 25 минут!

Это еще раз доказывает, что нужно быть более внимательным при выборе методов шифрования и паролей. Не относитесь к этому скептически, не стоит думать "да кому нужна моя чахлая сеть?". Нужна, поверьте. Нужна не в плане вреда и кражи инфы, а даже из любопытства, хотя первое не исключено!

После такого опыта я выставил шифрование WPA2, назначил каверзный пароль и настроил фильтрацию по IP и мак-адресу. WPA2 гораздо надежнее, и вероятность взлома заметно меньше, но угроза все-таки есть.

Будьте бдительны! Удачи и побольше Вам добрых соседей с открытым вайфаем.

Немає коментарів:

Дописати коментар